Daten sind wertvoll. Unternehmen sammeln sie en masse, wissen aber oft nicht, was sie haben noch was sie daraus machen können. Die Ohnmacht, mit ihrem Datenschatz angemessen umzugehen, führt immer wieder dazu, dass Daten veralten, vergessen oder kompromittiert bzw. mit Ransomware verschlüsselt werden, unkontrolliert abfliessen und ungenutzt in Clouds, Datenzentren und Archiven herumliegen. Silos verkomplizieren die Situation zusätzlich. Da geht es nicht nur um Zuständigkeiten. Daten werden doppelt und dreifach abgelegt, weil einer nichts vom anderen weiß. Das nimmt Platz in Anspruch, verbraucht unnötig viel Energie und kostet Geld – vom mangelhaften Schutz globaler Dateibestände vor unerlaubtem Zugriff, egal ob von intern oder extern, ganz zu schweigen.

Unternehmen leiden darunter, nicht zu wissen, welche Daten sie überhaupt haben.

Piyush Mehta, CEO von Data Dynamics während der 46. IT Press Tour

Bis 2025 werden 85% der Daten laut einer IDC-Studie unstrukturiert sein. Viele, der von Unternehmen eingesetzten Storage-Lösungen wurden konzipiert, als 100 TB noch eine große Datenmenge waren und Objekte kaum eine Rolle spielten. Im PB-Maßstab sind nicht nur Speicherung, Sicherung oder Wiederherstellung heutiger und künftiger Datenmengen eine Herausforderung. Vor allem der Schutz all dieser Daten stellt Unternehmen vor wirklich große Probleme.

A little bit of CISO in my life. A little bit of Strategy by my side. A little bit of IT′s all I need.

Unternehmen pflegen ihre Silos akribisch. Oft widersprechen sich die Ziele der jeweils Verantwortlichen. Um seine Infrastruktur optimieren und das Risiko minimieren zu können, muss man jedoch verstehen, was man hat, und wissen, wo sich was befindet. Das gilt umso mehr für Daten. Anders ist es unmöglich, sensible Daten zu identifizieren und mit den Geschäftszielen abzustimmen. Werden Daten als Vermögenswert erkannt, lassen sich daraus Mehrwert schöpfen und Wettbewerbsvorteile generieren.

Es beginnt damit zu wissen, was du hast. Wenn du das weißt, kannst du damit beginnen, es zu klassifizieren und zu kennzeichnen.

Piyush Mehta, CEO von Data Dynamics während der 46. IT Press Tour

Zu den Grundsätzen der Unternehmensführung gehören u. a. der angemessene Umgang mit Risiken und die Ausrichtung auf langfristige Wertschöpfung. In einer Informationsökonomie beinhaltet das u.a.:

- angemessene Datenverwaltung

- richtlinienbasierte Datensicherung

- Compliance sicherstellen

- Datenrisiken mindern

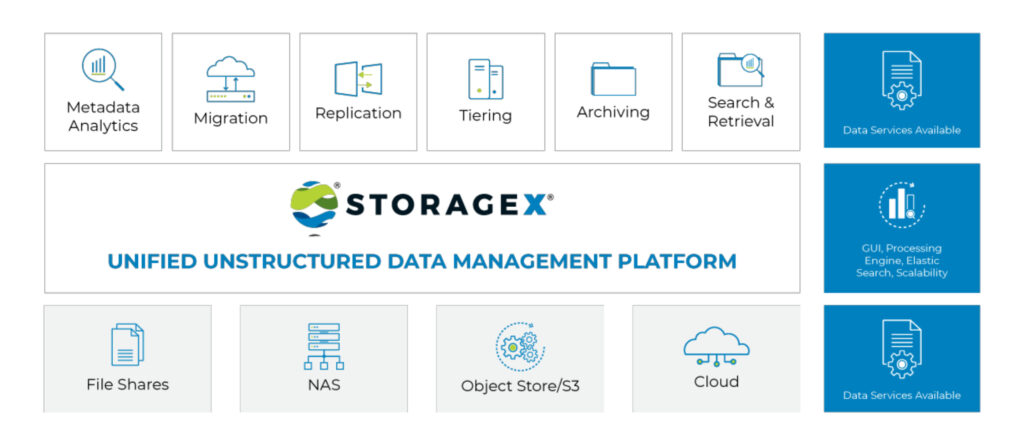

Lösungen, wie die einheitliche Unstructured Data Management Platform von Data Dynamics hilft Unternehmern, ihrer Verantwortung nachzukommen – mit Hilfe künstlicher Intelligenz und maschinellem Lernens.

Konsolidieren, um zu deduplizieren

KI und andere Mechanismen braucht es auch dringend bei der Verwaltung der Datenbestände bei zunehmender Verbreitung von Cloud- und Edge-Computing, komplexen globalen Lieferketten, der anywhere Workforce und immer mehr SaaS-Angeboten. Es ist nicht ungewöhnlich, dass in einem Unternehmen hunderte unabhängige Datenpools (Data Lakes) von verschiedenen Geschäftsbereichen verwaltet werden. Ein einziger dieser Data Lakes kann mehrere Petabyte an Daten umfassen. Die Gefährdung durch unberechtigte Zugriffe nimmt exponentiell zu. Die Zusammenarbeit wird enorm erschwert.

Eine Überführung der Daten in einen einzigen Datenozean hilft nicht nur, den Speicherbedarf zu reduzieren. Es minimiert auch den ökologischen Fußabdruck, vereinfacht die Verwaltung und erleichtert die Zusammenarbeit der einzelnen Stakeholder.

For your eyes only

Als nächster Schritt müssen Dateien mit schützenswerten Informationen identifiziert werden.

Der Schutz der Privatsphäre soll verhindern, dass private Daten einer Person (Einzelperson oder Unternehmen) ohne deren Zustimmung verwendet werden. Er gewährleistet auch den maximalen Schutz privater und persönlicher Informationen vor unseriösen Akteuren.

Piyush Mehta von Data Dynamics während einer Präsentation im Rahmen der IT Press Tour

Data Dynamics Insight AnalytiX kann den Inhalt von Dateien analysieren und personenbezogene Informationen sowie sensible Geschäftsdaten erkennen. Zu den identifizierten Daten können sehr persönliche Daten wie Kundennamen, Adressen, Passwörter für Treueprogramme oder Kreditkarteninformationen gehören. Daraus lässt sich ein Risikoprofil ableiten, welches den identifizierten Inhalt, die Datenausbreitung, die Zugriffs- und Eigentumsdetails und andere Schlüsselmerkmale der Dateien enthält. Das verschafft Unternehmen Klarheit darüber, wo eine potenzielle Gefährdung besteht. Anschliessend lassen sich Risiko quantifizieren und Abhilfemaßnahmen planen.

Das BSI empfiehlt im Grundschutz: „Der Zugang zu schützenswerten Ressourcen einer Institution ist auf berechtigte Benutzer und berechtigte IT-Komponenten einzuschränken.“ Besser bekannt ist diese Direktive als Need-to-Know-Prinzip. Wer es nicht wissen muss, braucht auch keinen Zugang zu dieser Information oder Ressource.

Zu wissen, welche Daten ein Unternehmen hat und wer darauf zugreifen kann, führt zu besseren Qualitätskontrollen auch in Bezug auf die Sicherheit. Zudem ermöglicht es eine schnelle Reaktion auf Kundenanfragen nach dem jeweiligen Datenbestand.

Compliance

Wichtige Dateidaten können mit Data Dynamics anhand branchenüblicher Compliance- und Governance-Vorlagen wie HIPAA, GDPR und CCPA automatisiert klassifiziert werden. Mithilfe der Blockchain-Technologie können zudem unveränderliche Audit-Berichte sowohl für regulatorische als auch die interne Data Governance erstellt werden.

Weiterhin empfiehlt das BSI, zu gewährleisten, dass „Benutzer und IT-Komponenten zweifelsfrei identifiziert und authentisiert“ werden. Ein wichtiges Instrument zum Schutz der Daten ist daher das Identitäts- und Berechtigungsmanagement.

In der Realität werden Dateiberechtigungen meist einmalig zum Zeitpunkt der Erstellung zugewiesen oder auf der Grundlage des Speicherorts vererbt. Das ist aus Sicht des Datenschutz grob fahrlässig. Eine kontinuierliche, richtlinien- oder benutzergesteuerte, intelligente Dateifreigabe gewährleistet eine konsistente Verwaltung von Dateiberechtigungen und hilft, unberechtigte Zugriffe zu verhindern. In Verbindung mit Zero-Trust-Mechanismen können berechtigte Benutzer und IT-Komponenten dann jederzeit zweifelsfrei identifiziert und autorisiert werden. Das hilft auch beim oft vernachlässigten Offboarding, wenn Mitarbeiter ausscheiden.

Du bist der Hüter der Daten. Du bist nicht Eigentümer der Daten.

Piyush Mehta, CEO von Data Dynamics während der 46. IT Press Tour

Wir sprachen mit Piyush Mehta im Oktober 2022 in Palo Alto während der 46. IT Press Tour.